Zamiast walczyć ze szkodliwym oprogramowaniem, dogadują się z hakerami i oszukują klientów15.07.2019

Jak donosi portal ProPublica, firmy informatyczne, które deklarują usuwanie szkodliwego, hakerskiego oprogramowania w rzeczywistości mogą opłacać żądania przestępców i tym samym oszukiwać finansowo klientów.

Ransomware to oprogramowanie rozwijane od lat 80. Służy do szantażu i w tym właśnie celu blokuje użytkownikowi dostęp do systemów komputerowych lub uniemożliwia odczyt zapisanych danych. Wiąże się to zazwyczaj z żądaniem okupu (ang. ransom) i dopiero po wpłaceniu wymaganej kwoty, ofiara może otrzymać kod deszyfrujący, dzięki któremu odzyska kontrolę nad swoimi plikami. Tego typu hakerskie wymuszenia i ataki mogą stać się ogromnym problemem paraliżującym działanie placówek medycznych, szkół, instytucji publicznych, czy nawet całych miast.

W ramach walki z cybeprzestępczością i ransomwarem powstało wiele firm, które trudnią się, jak twierdzą, zdejmowaniem blokad z zainfekowanych komputerów.

Sprawie przyjrzał się Fabian Wosar z Emsisoft – firmy zajmującej się rozwijaniem programów antywirusowych. Postanowił on sfingować hakerski atak i odegrać w tej sprawie dwie role: ofiary i przestępcy.

Pod maską „hakera” Wosar stworzył fałszywy wirus ransomware, zawierając w nim wiadomość napisaną w języku imitującym ten stosowany przez przestępców. Podał też specjalny kod identyfikacyjny, który ofiara powinna przekopiowywać w tytule każdej wiadomości w celach identyfikacyjnych.

Następnie wszedł w rolę ofiary. W tym celu, pod przybranym imieniem „Joe Mess”, skontaktował się z Red Mosquito Data Recovery – firmą, która jak twierdzi, pozbywa się złośliwego oprogramowania z komputerów użytkowników bez płacenia okupu. Odegrał przed nią rolę poszkodowanego i załączył wiadomość rzekomo otrzymaną od „hakera”. Tę samą, którą uprzednio sam sfingował.

W rozmowie z Red Mosquito Data Recovery wyraźnie podkreślił, że oczekuje ich pomocy bez spełniania żądań przestępców. Firma odpowiedziała, że zajmie się jego sprawą najszybciej jak to możliwe. Co ciekawe, dosłownie dwie minuty później na konto „hakerskie” Wosara wpłynęła wiadomość od pracownika Red Mosquito Data Recovery. Potwierdził to wspominany wcześniej kod identyfikacyjny. Tak jak przypuszczał, Red Mosquito Data Recovery samo odezwało się do stworzonego przez niego hakera w sprawie poszkodowanego Joe Messa. W treści umieszczono pytanie: ile chcesz za deszyfrowanie?

Rozpoczęły się negocjacje. Pod przybraną maską przestępcy Wosar wystosował wobec Red Mosquito Data Recovery proste żądanie – chciał 1200 dolarów w bitcoinach za służący do odzyskania danych klucz deszyfrujący. Stanęło na 900 dolarach.

Następnego dnia Joe Mess został poinformowany przez Red Mosquito Data Recovery, że zdjęcie blokady owszem przez jest możliwe, ale po uiszczeniu odpowiedniej kwoty. Wynosiła ona jednak prawie 4 tys. dolarów, czyli ponad cztery razy więcej, niż wynegocjowany między firmą a hakerem okup.

Zdaniem portalu ProPublica, który przeprowadził osobne dochodzenie w tej sprawie, działających w ten sposób firm jest więcej (np. Proven Data czy MonsterCloud). Ich oferta zawsze gwarantuje klientowi inne wyjście niż opłacenie okupu, w postaci rozwiązania technologicznego czy udostępnienia kodu deszyfrującego. W rzeczywistości jednak przedstawiciele tych organizacji w celu osiągnięcia finansowych korzyści świadomie budują relacje z przestępcami i przyczyniają się do istnienia związanego z ransomwarem problemu.

zobacz także

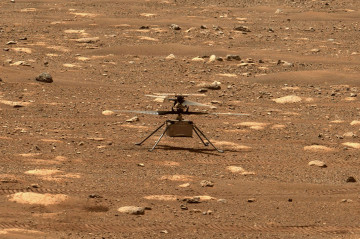

- Ingenuity na razie nie poleci. Marsjański helikopter potrzebuje aktualizacji oprogramowania

Newsy

Ingenuity na razie nie poleci. Marsjański helikopter potrzebuje aktualizacji oprogramowania

- Zrealizowano pierwszy w historii film w całości oparty na silniku Unreal Engine

Newsy

Zrealizowano pierwszy w historii film w całości oparty na silniku Unreal Engine

- „Dzięki nowej technologii będziemy eksplorować dno morskie szaleni”, mówi odkrywca wraków Titanica i Bismarcka

Newsy

„Dzięki nowej technologii będziemy eksplorować dno morskie szaleni”, mówi odkrywca wraków Titanica i Bismarcka

- „The Bird and The Whale”: Zobacz animację malowaną na szkle

Newsy

„The Bird and The Whale”: Zobacz animację malowaną na szkle

zobacz playlisty

-

John Peel Sessions

17

17John Peel Sessions

-

filmy

01

01filmy

-

Teledyski

15

15Teledyski

-

Papaya Young Directors 5 Autorytety

12

12Papaya Young Directors 5 Autorytety